■ Внимательно изучайте письма, с помощью которых собираетесь отказаться от подписки. Письма, содержащие ссылку (кнопку) «Отписаться», тоже могут быть фишинговыми. Получателю может быть предложено ввести логин/пароль на поддельном сайте якобы для отказа от рассылки.

■ Удаляйте массовые рассылки (блокируйте их непосредственно на сайтах компаний, отсылающих такие письма), которые вам неинтересны, не открывая и не загружая изображения и интерактивные элементы, чтобы избежать сбора информации о своем устройстве.

■ Не открывайте вложения, полученные из неизвестных источников. Если вы предполагаете, что вложение содержит вредоносный код, вы можете загрузить его для проверки на специальный сайт, например https://virusdesk.kaspersky.ru, либо, учитывая, что злоумышленники в последнее время разными способами стараются обходить антивирусное программное обеспечение, открыть вложение в песочнице.

Песочницей может быть компьютер или другое устройство, не содержащее ваших персональных данных и специально используемое для работы с потенциально небезопасными файлами. Если отдельного компьютера нет, файл можно открыть на виртуальной машине с запущенной на ней копией чистой операционной системы без персональных данных. Этот метод допустим, но менее безопасен, чем отдельный компьютер, так как в некоторых случаях вредоносный код из виртуальной машины может влиять на хостовую операционную систему (т. е. компьютер, на котором запущена виртуальная машина).

Для создания виртуальной машины потребуется специальное ПО, например VirtualBox

[159], и образ/диск/USB-накопитель с дистрибутивом нужной вам операционной системы.

■ В случае любых подозрений обратитесь к отправителю по другим каналам связи (например, позвонив по номеру с официального сайта или из адресной книги) и попросите подтвердить факт отправки письма.

■ Если вы получили сообщение о блокировке счета, аккаунта, списании средств со счета, наложении штрафа и т. д. – свяжитесь по официальным каналам с представителями организации, отправившей письмо. Не действуйте сгоряча: многие фишинговые письма рассчитаны на то, что пользователь испугается и быстро отреагирует.

■ Не щелкайте необдуманно по ссылкам и кнопкам в письмах. Установите указатель мыши на ссылку (кнопку), чтобы просмотреть ее реальный адрес во всплывающей подсказке или строке состояния (в нижней части окна). Если он вызывает сомнения, не переходите по ссылке.

■ При отправке писем нескольким получателям указывайте их адреса в поле BCC (скрытая копия), а не в поле «Кому». Таким образом получатели не увидят адреса друг друга, и, если адрес одного из них будет перехвачен злоумышленниками, будет меньше шансов на распространение спама.

■ При ответе, пересылке или перенаправлении удаляйте из исходных сообщений лишнее содержимое, чтобы уменьшить шансы злоумышленника на кражу данных. Даже если он перехватит одно письмо (скажем, проанализировав трафик в незащищенной сети), то не сможет восстановить всю цепочку переписки.

■ Даже если письмо с вложением или ссылкой пришло от лучшего друга, нужно помнить, что его могли ввести в заблуждение или взломать его аккаунт. То же самое касается писем, отправленных из официальных инстанций и различных организаций: банков; интернет-магазинов; государственных структур; компании, в которой вы работаете, и т. д. В случае подозрений в целях безопасности следует вручную перейти в браузере на сайт компании и вводить свои данные непосредственно там, соблюдая все правила защиты при работе в интернете.

■ Обнаружив фишинговую операцию, следует сообщить о ней в службу поддержки соответствующей компании.

В случае утечки данных с почтового сервиса, которым вы пользуетесь, первое, что нужно сделать, – сменить пароль. Если такой же пароль использовался в ваших аккаунтах на других сайтах, те пароли также следует сменить.

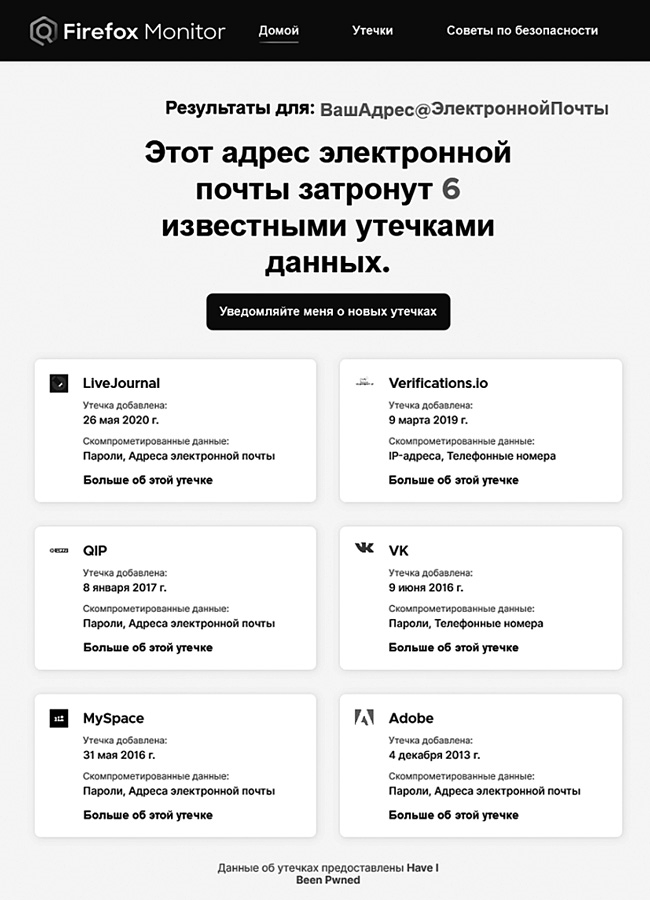

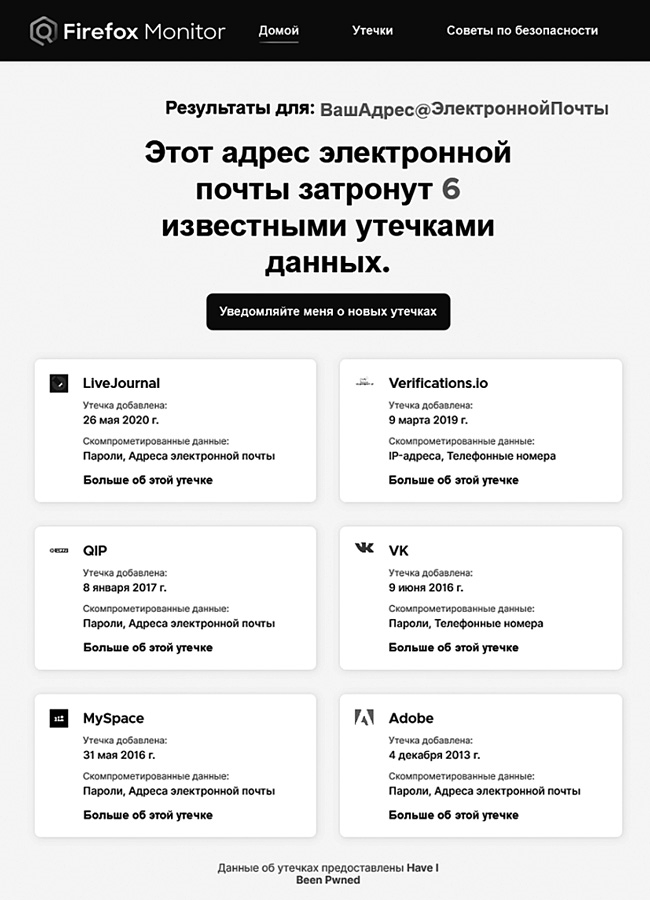

Примечание. Проверить, содержится ли ваш адрес электронной почты в украденных базах, можно на сайте https://monitor.firefox.com. Проверьте указанный ниже список взломанных ресурсов, если ваш адрес электронной почты обнаружен в утекших базах данных (рис. 3.7). Обратите внимание: на этом ресурсе есть сведения далеко не обо всех утечках, а только о тех случаях, когда данные попали в открытый доступ, поэтому отсутствие в таких списках вашего адреса не гарантия того, что он не скомпрометирован. Для тех же целей служат ресурсы https://haveibeenpwned.com

[160], https://sec.hpi.de/ilc/search и telegram-бот @mailsearchbot: нужно указать свой адрес электронной почты, и вы увидите список паролей, которые использовались с указанным логином (адресом).

Рис. 3.7. Пример проверки адреса электронной почты на сайте https://monitor.firefox.com

Как видно из рис. 3.7, искомый адрес электронной почты (на рисунке реальный адрес закрыт) обнаружен среди данных, утекших как минимум с шести сайтов, в числе которых LiveJournal, Verification.io, Qip, «ВКонтакте», MySpace и Adobe. Необходимо изменить пароль на всех сайтах, с которых произошла утечка, а также на всех других, где используется такая же связка «логин/пароль».

■ Удаляйте старые аккаунты электронной почты. В таких почтовых ящиках может оставаться переписка, которую злоумышленники потенциально могут использовать против вас.

Если вы подозреваете, что посещаете фишинговый сайт, обращайте внимание на такие детали, как: адрес в адресной строке, ошибки в работе, неработающие ссылки, опечатки и ошибки в словах, дефекты верстки (наползающие друг на друга изображения, смещенные фрагменты текста, – правда, неверное отображение страницы может быть вызвано различными причинами и встречается не только на подобных сайтах), актуальность новостей (обычно фишеры подолгу не обновляют сайты), работу пунктов меню (проведите по ним мышью, не щелкая). Если для разных пунктов меню навигации высвечивается одинаковый адрес, особенно если в конце адреса указывается «заглушка» в виде знаков «=» или «#», – скорее всего, это фишинговый сайт. В этом случае, куда бы вы ни нажали, вы увидите один и тот же контент либо не произойдет ничего (если ссылка «мертвая»). Также есть повод насторожиться, если на странице сайта публикуются исключительно восторженные отзывы либо сообщения, которые должны притупить бдительность посетителя («я ввел номер телефона и получил доступ», «единственное место, где смог скачать», «да, все безопасно» и т. п.).