Начать такой анализ уместно с рассмотрения общей картины усложнения структуры типичных банковских рисков

[37].

3.1. Новые факторы риска для кредитных организаций и их клиентов в условиях применения технологий электронного банкинга

Не подлежит сомнению тот факт, что применение кредитными организациями (далее для краткости называемыми банками) технологий ДБО или, иначе, «электронного банкинга» радикально изменяет способы и условия осуществления банковской деятельности. Эти изменения необходимо учитывать в организации и содержании целого ряда внутрибанковских процессов, что будет детально описано в предпоследнем подразделе настоящего раздела. В цитировавшейся выше книге описывалось принципиально новое явление в сфере банковской деятельности, «вызванное к жизни» применением самих ТЭБ, а именно так называемый информационный контур банковской деятельности (ИКБД), приводилась его обобщенная схема, а также рассматривались три основных, «системных» фактора риска, обусловливающие возникновение новых источников компонентов банковских рисков

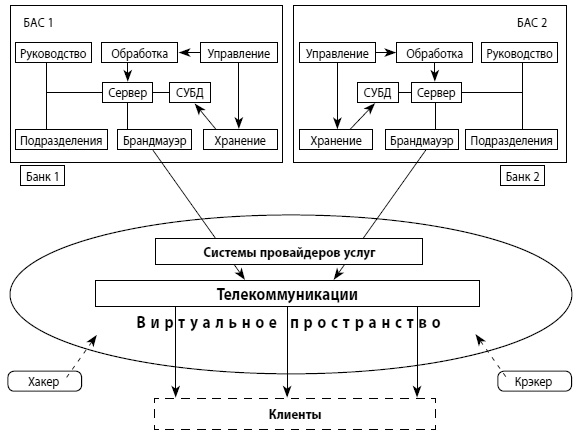

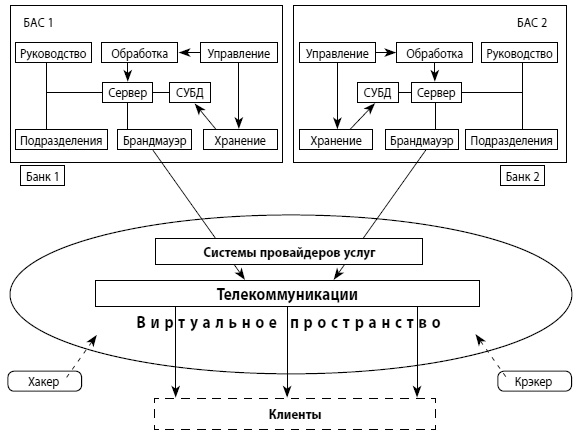

[38]. До наступления эры ДБО данное явление отсутствовало как таковое, хотя, строго говоря, элементы этого контура стали появляться в банках вместе с внедрением первых же структур локальных вычислительных сетей (изначально строившихся на основе сетевых систем типа «клиент — сервер» по простым схемам типа «звезда», которую составляли центральный универсальный компьютер и рабочие станции, используемые операционным банковским персоналом). Для того чтобы обеспечить ясность последующего анализа усложнившейся структуры банковских рисков, упомянутая схема в несколько измененном вариант приводится и здесь (рис. 3.1).

Рис. 3.1. Информационный контур банковской деятельности, формирующийся при дистанционном банковском обслуживании

На приведенной схеме условно показаны два входящих в ИКБД банка (Банк-1 и Банк-2), укрупненная структура их локальных вычислительных сетей (ЛВС) и банковских автоматизированных систем (БАС)

[39] с функциями управления, обработки и хранения данных (обозначенных как СУБД — система управления базой данных), элементы сетевой защиты, представленные (только для примера) брандмауэрами (сетевыми экранами), виртуальное пространство, образованное системами, каналами и линиями связи провайдеров банков и клиентов, собственно варианты клиентской части ДБО и два неприятных типа: хакер (хронически занятый попытками несанкционированного доступа (НСД) к банковским информационным ресурсам) и крэкер (ориентированный на нанесение ущерба организациям любым доступным через сетевое пространство способом за счет «взлома» и уничтожения их программно-информационного обеспечения). Как отмечалось, в условиях ИКБД возникают три основных новых фактора риска, о которых необходимо знать руководству банков и на которые следует правильно реагировать посредством адекватной модернизации процесса управления банковскими рисками (УБР):

1) возникновение клиента нового типа, который во многих случаях, не приходя в банк, сам «играет роль» операциониста, при этом, как следствие, для банка и клиента возникает взаимная анонимность, на эффектах которой основаны все схемы организации финансовых преступлений и так называемого фишинга при ДБО;

2) возникновение зависимости надежности банковской деятельности от сторонних организаций — провайдеров разного рода, автоматизированные системы и каналы связи которых могут использоваться для реализации противоправной деятельности в отношении банков и их клиентов с нанесением ущерба их интересам;

3) возникновение разнообразных возможностей для НСД к сетевым структурам и БАС банков за счет особенностей функционирования так называемых открытых систем со стороны как внешних преступных элементов, так и инсайдеров в самих банках, обладающих специальными знаниями в части организации и функционирования БАС.

В случае действия первого из приведенных факторов могут иметь место два главных негативных эффекта. Первый из них заключается в том, что банк не всегда может быть уверен в том, что к нему обращается легитимный, официально зарегистрированный, то есть априори известный ему клиент. Это происходит из-за так называемого хищения личности (identity theft), то есть имитации злоумышленником действий упомянутого клиента за счет использования данных его удаленной идентификации. Поэтому персоналу банков следует информировать клиентов ДБО о приемах, с помощью которых может быть совершена подмена такого рода, и о тех мерах, которые им следует оперативно принимать в случаях противоправных попыток имитации их действий, а также о новых способах и попытках компрометации схем подтверждения идентичности удаленных клиентов. Кроме того, в договорах с клиентами целесообразно указывать, какие способы банк будет использовать для связи с клиентами и на какие «подвохи» клиент обязан не реагировать. Второй эффект связан с тем, что клиент не всегда может быть уверен в том, что взаимодействует со «своим» банком из-за «успешных» действий фишеров, которым он невольно выдает данные своей персональной удаленной идентификации. Это происходит преимущественно за счет применения методов так называемой социальной инженерии и хакерских приемов. Данные вопросы будут рассмотрены в одном из последующих подразделов.

Действие второго фактора (в части противоправной деятельности, технические проблемы здесь не рассматриваются) может проявляться в том, что атаки на банки (и, как следствие, на их клиентов) осуществляются через системы провайдеров, включая предоставляемые ими общедоступные каналы (линии) связи. При такого рода намерениях разрабатываются и применяются специальные программные средства, которые должны нарушать работу аппаратно-программного обеспечения взаимодействующих при ДБО сторон (то есть переводить его в нештатные режимы работы (в широком смысле, включая создание возможностей для НСД) или выводить из строя). При этом сами системы провайдеров могут превращаться в источники угроз для банков, если входящие в них вычислительные сети заражаются вредоносным кодом (в том числе программами-вирусами), с помощью чего формируются, в частности, так называемые бот-неты («роботизированные» вычислительные сети), используемые для нарушения функционирования вычислительных сетей и серверов организаций, которые оказываются объектами сетевых атак

[40]. Под прикрытием таких атак стали все чаще совершаться финансовые преступления против банков и их клиентов, в том числе с проникновением и «усилением» атак через посредство автоматизированных систем провайдеров кредитных организаций.