• Когда я терпел неудачу (а это случалось нередко), Джош не называл меня лузером (а я таковым себя чувствовал). Он действовал ровно наоборот: относился ко мне как к человеку, которому нужна помощь и который стремится найти способ в следующий раз не наступить на прежние грабли.

Его программа помогла мне не только улучшить состояние здоровья, но и сделать важные выводы по поводу того, как внедрять в компаниях новые требования безопасности. Не думайте, что если вы все поняли, то ваши знания автоматически передадутся всем сотрудникам. Им может потребоваться больше времени, чтобы разобраться.

Соединяем все вместе

Вспомните те далекие времена, когда в смартфоны еще не встраивали всевозможные дополнительные функции, в том числе карту всего мира с GPS-навигацией. Припоминаете? Я — да.

Когда-то я даже пользовался бумажными картами. И делал это по принципу выполнения все тех же четырех шагов.

Шаг 1 (научиться выявлять атаки) — найти свое место на карте. После этого я искал самый короткий маршрут, который не предполагал проезда по платным или небольшим дорогам, но в то же время приближал меня к пункту назначения.

Шаг 2 (разработка реализуемых и реалистичных правил) — проложить маршрут таким образом, чтобы захватить максимальное количество скоростных шоссе, на которых можно двигаться быстро.

Шаг 3 (проводить регулярные проверки) — я периодически уточнял, на какой именно нахожусь дороге, и сверялся с проложенным на карте маршрутом, чтобы ничего не перепутать.

Наконец, шаг 4 (программа информирования) объединял весь процесс использования карты: я вовремя добрался из пункта А в пункт Б, не попадая в неприятности, — одним словом, действовал в соответствии с собственным планом.

Карта помогала мне передвигаться по США в реальной жизни, так же как ПЛАН помогает ориентироваться в вопросах создания программ безопасности.

Обратите внимание: недостаточно было бы ограничиться только первым шагом или просто положить в машину карту и ждать магического перемещения в пункт назначения. Нет. Нужно сначала составить план, а потом воплотить его в жизнь.

Конечно же, я не могу пообещать каждому из вас волшебного превращения в супергероя Мистера Безопасность. Тем не менее выполняйте эти четыре шага, и вы сможете развить необходимые для отражения атак мускулы.

В оставшейся части главы мы разберем еще несколько важных аспектов, которые необходимо иметь в виду при разработке ПЛАНа.

Обновляйтесь

Предположим, вы успешно выполнили четыре шага. Можно ли с чистой совестью вешать на дверь бумажку с печатью и подписью: «Защищено от хакеров»?

Можно, конечно, если хотите повеселить мошенников, которые будут в эту дверь входить. Выполнение описанных выше шагов сделает вас не самой легкой мишенью и поможет подготовить сотрудников к возможным атакам. Это, безусловно, полезная практика. Но она не защитит вас от риска подвергнуться фишингу, вишингу, СМС-мошенничеству или имперсонации — и попасться на уловки злоумышленников. Что же делать?

Ответ прост: нужно постоянно обновлять компьютерные программы. Невозможно сосчитать, сколько раз в ходе рутинной проверки безопасности я обнаруживал, что в компаниях массово используются браузеры, устаревшие аж на три версии, программы для просмотра PDF-файлов, почтовые программы и даже операционные системы (!). В старых версиях обычно больше уязвимостей. Только регулярные обновления системы защитят вас от атак и взломов, связанных с использованием устаревшего программного обеспечения.

Я прекрасно понимаю, что советовать намного проще, чем делать. Я знаю, что на постоянные обновления нужно тратить время, силы и деньги. Тем не менее не стоит забывать, что в 2017 году подрыв системы безопасности обходился компаниям в среднем в $3,62 млн. В среднем! А самые громкие атаки наносили ущерб в $10–300 млн!

Я не настолько наивен, чтобы полагать, будто регулярные обновления спасли бы всех жертв подобных атак. Я просто предлагаю вам сопоставить стоимость профилактики (защиты) и стоимость устранения их последствий. Впрочем, если безопасность ассоциируется у вас с образами в духе изображенного на илл. 10.1, нам, пожалуй, стоит обсудить этот вопрос более серьезно.

Можно закопать голову в песок и надеяться, что хищники вас не заметят. Но толку? Когда платить: до атаки или после — решать только вам. Лично я считаю, что намного логичнее заранее тратить время, деньги и напрягаться, защищая тем самым своих клиентов и репутацию, а не разгребать последствия позора и скандалов.

Учитесь на ошибках коллег

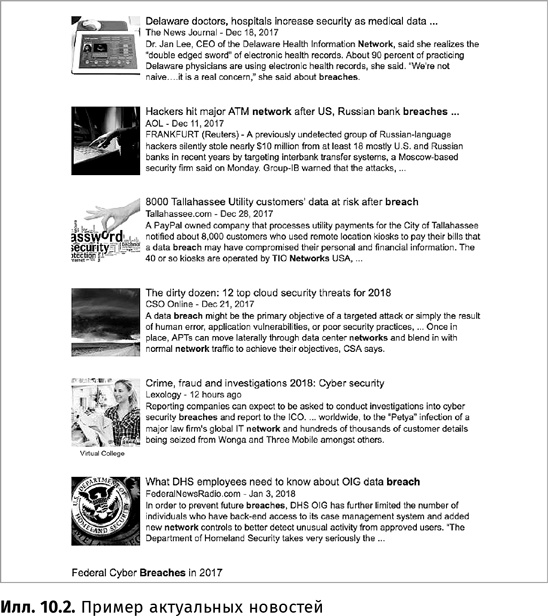

Откройте Google, введите в поисковую строку запрос «Брешь в безопасности» и выберите раздел «Новости». На скриншоте 10.2 вы видите результаты, которые я только что получил.

В этих статьях описаны подробности и причины произошедшего, действия злоумышленников и конкретные уязвимости (со стороны людей, программ или техники), которыми они воспользовались. Если вы научитесь разбираться, почему другие пали жертвой подобных атак, то сможете позаботиться о безопасности своей компании.

Узнав, что против какого-то файервола успешно использовали определенный эксплойт, имеет смысл проверить, какой файервол установлен в вашей сети и устранена ли в нем эта уязвимость. Увидев новость о компрометации корпоративной электронной почты через определенную форму фишинга, усильте меры информирования сотрудников по этим вопросам и проверьте эффективность исполнения соответствующих распоряжений. Короче говоря, любое попавшее в новости событие должно стать для вас полезным уроком и подтолкнуть к актуализации знаний о грозящих опасностях и необходимости обновления инфраструктуры, если в ней выявлены уязвимости.

Существуют разные компании, предлагающие услуги по моделированию уязвимостей. Возможно, вам имеет смысл обратиться к ним. Или же начать делать это самостоятельно — чтобы корректировать, укреплять и обновлять существующие программы и протоколы в соответствии с актуальными опасностями.

Создайте культуру бдительности

Чтобы проиллюстрировать этот пункт, я снова расскажу о том, как работал с Джошем. Мы выяснили, какие ситуации и формы моего поведения мешают прогрессу. Например, мелочи вроде отказа от подсчета калорий и взвешивания порций приводили к замедлению прогресса. А если я заходил в пиццерию на шведский стол, убеждая себя, что остановлюсь после пары кусочков, обычно случались серьезные срывы.

Джош помог мне понять, что здоровый образ жизни складывается из маленьких ежедневных решений. Мне вовсе не обязательно съедать полкило стейка, чтобы наесться: достаточно 200 г филе. А если я собираюсь заказать на ужине в ресторане десерт, то стоит с умом подходить к приемам пищи, начиная с самого завтрака, и к концу дня удержаться в собственных рамках. И так далее.